Investigadores de seguridad de watchTowr Labs han identificado una vulnerabilidad crítica de omisión de autenticación (authentication bypass), registrada como CVE-2026-41940, que afecta a todas las versiones actualmente compatibles de cPanel y WHM. Este fallo permite el acceso no autorizado al plano de gestión de infraestructuras de alojamiento que dan servicio a un estimado de 70 millones de dominios.

La empresa KnownHost ha confirmado que ya se están detectando ataques reales aprovechando esta vulnerabilidad de día cero. El fallo reside en los mecanismos de carga y guardado de sesiones del panel de control, lo que otorga acceso de nivel root a servidores, certificados SSL y protocolos de seguridad.

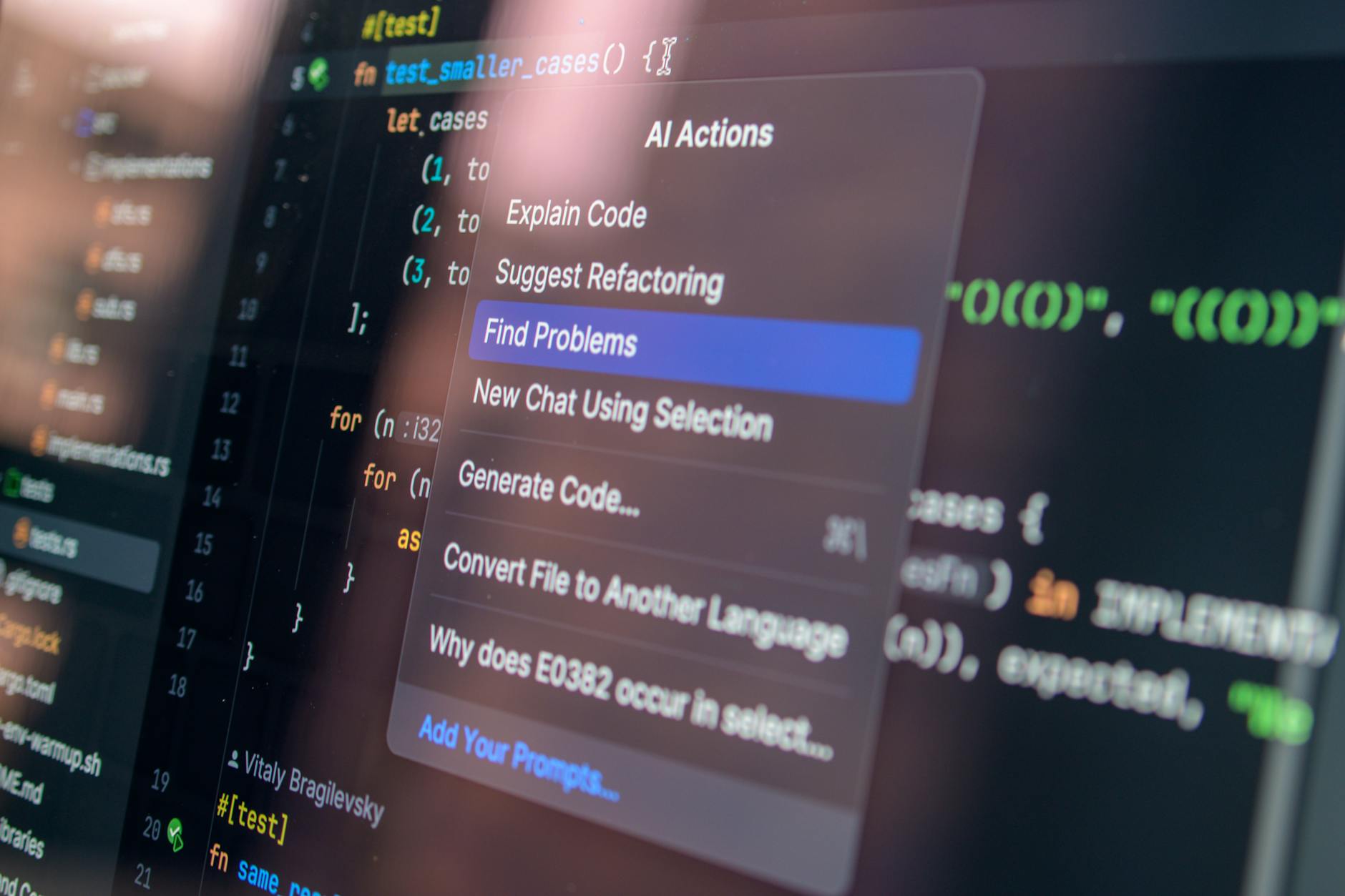

Según informa labs.watchtowr.com, la vulnerabilidad permite a los atacantes saltarse la autenticación mediante la manipulación de los datos de sesión. Los investigadores analizaron los parches recientes del software e identificaron tres archivos modificados: Cpanel/Session.pm, Cpanel/Session/Load.pm y Cpanel/Session/Encoder.pm.

Análisis técnico de la omisión de autenticación

Al revisar los cambios en el código de la función `saveSession` dentro de `Session.pm`, los investigadores hallaron una nueva ruta de lógica condicional. El parche introduce una función denominada `filter_sessiondata`, diseñada para sanear las entradas eliminando caracteres específicos, como retornos de carro y saltos de línea.

Sin embargo, los investigadores señalaron que la vulnerabilidad radica en la forma en que el sistema gestiona la codificación de las sesiones. En las versiones no parcheadas, si falta un determinado elemento de 'ob' (ofuscación), el sistema puede pasar a un estado predecible.

"Como siempre, con pistas del éter y drama en nuestras cabezas, quitamos el seguro de la granada proverbial y saltamos dentro", declaraba el informe de watchTowr Labs.

La vulnerabilidad se dirige específicamente a la manera en que se codifican los datos de la sesión. Los investigadores observaron que el nuevo código permite un prefijo 'no-ob', el cual podría utilizarse potencialmente para manipular las entradas de la sesión. La función `filter_sessiondata` intenta evitar la manipulación de los archivos de sesión eliminando caracteres como `\r`, `\n`, `=` y `\` de los campos de entrada.

A pesar de estos esfuerzos de saneamiento, el problema de fondo sigue siendo la capacidad de eludir la comprobación de autenticación a través del proceso de carga de la sesión. cPanel ha lanzado varios parches para solucionar este problema en distintas ramas de versiones.

Los usuarios que utilicen cPanel & WHM 110.0.x deben actualizar a la versión 11.110.0.97 o superior. Otras versiones afectadas incluyen las ramas 118.0.x, 126.0.x, 132.0.x, 134.0.x y 136.0.x, todas las cuales han recibido actualizaciones específicas para mitigar este exploit.