Investigadores de seguridad de Fenrisk han presentado MCPwned, una nueva extensión para Burp Suite diseñada para auditar servidores del Model Context Protocol (MCP) en busca de vulnerabilidades críticas.

La herramienta tiene como objetivo abordar una superficie de ataque que se expande rápidamente dentro del ecosistema de la IA. Según fenrisk.com, los servidores MCP están experimentando un crecimiento significativo, con aproximadamente 100.000 búsquedas de 'MCP' registradas en Shodan y múltiples CVE críticos identificados durante el último mes.

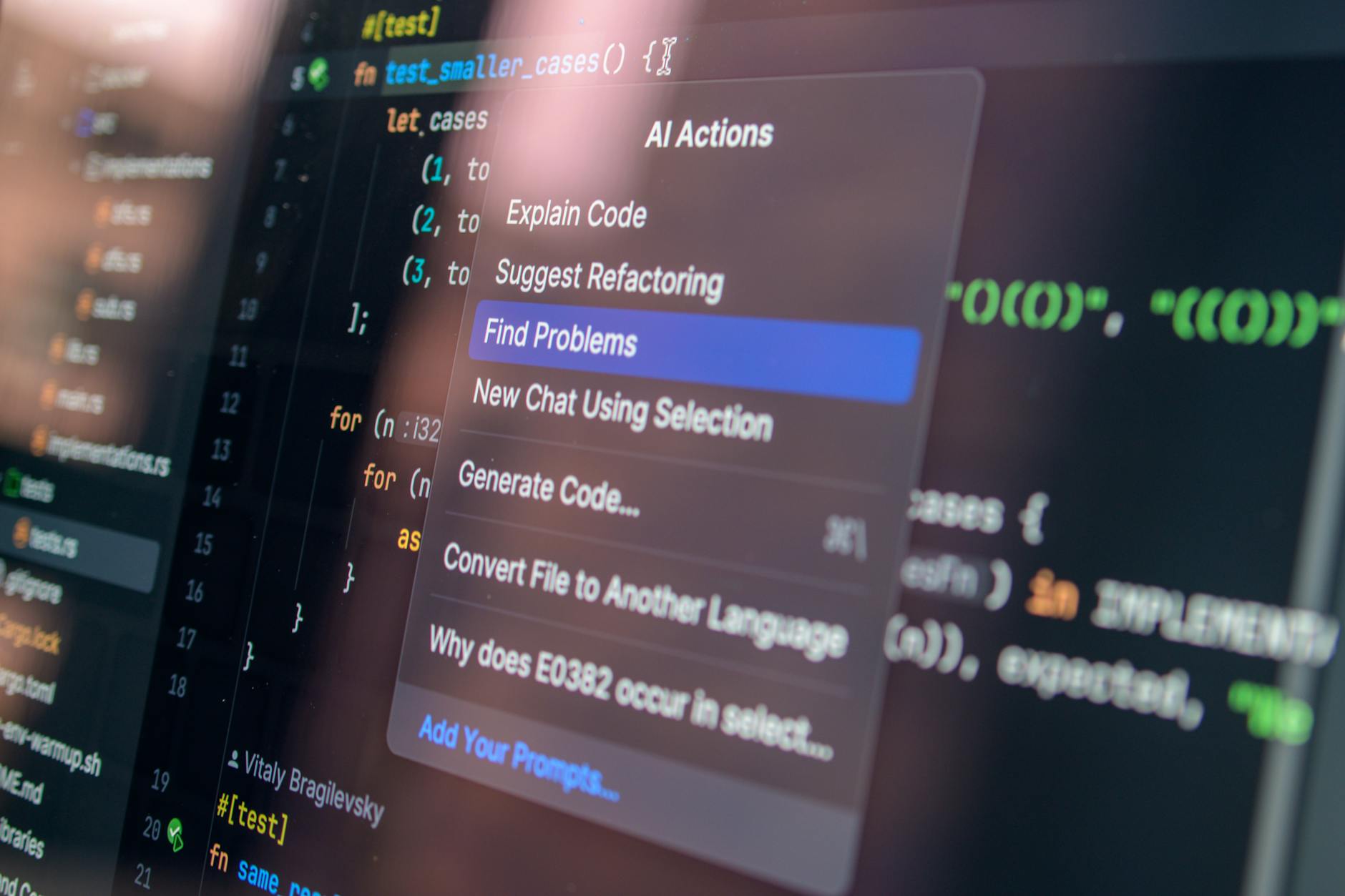

Desarrollada por Raphaël Lacroix, la extensión automatiza la detección de tráfico MCP, enumera las capacidades del servidor y completa automáticamente los payloads para probar los argumentos de las herramientas. Este lanzamiento surge como respuesta a la falta de herramientas de seguridad específicas para este protocolo en software estándar de la industria como Burp Suite.

Los riesgos de seguridad de la conectividad de la IA

Lanzado originalmente por Anthropic a finales de 2024, el Model Context Protocol permite que los agentes de Modelos de Lenguaje Extensos (LLM) interactúen con sistemas externos, como archivos locales o APIs remotas, de forma agnóstica al modelo. El protocolo ha sido adoptado rápidamente por grandes actores de la industria, incluidos OpenAI, Nginx y PortSwigger.

Sin embargo, la velocidad de adopción ha superado a la implementación de medidas de seguridad. El protocolo permite que los clientes accedan a 'capacidades', como herramientas y recursos, a través de transportes locales STDIO o HTTP remotos.

Fenrisk informa que, por defecto, el protocolo no incluye autorización integrada. Esta ausencia de medidas de seguridad nativas, sumada al hecho de que los servidores MCP no suelen estar destinados a la interacción humana, crea un descuido peligroso.

'Esto... puede llevar a los desarrolladores a tratar el MCP como algo menos expuesto que el resto de su superficie de ataque pública', informó el medio. Esta mentalidad suele dar lugar a una validación de entradas insuficiente o a una falta total de autorización adecuada.

En una demostración de estos riesgos, los investigadores mostraron un servidor MCP de muestra que utilizaba 'FastMCP' y que era intencionadamente vulnerable a la inyección de comandos. Al explotar una herramienta diseñada para realizar un 'ping' a una dirección de red, los atacantes podrían ejecutar comandos arbitrarios en la máquina host mediante el parámetro 'shell=True'.

A medida que el ecosistema se expande, los investigadores sugieren que los profesionales de la seguridad deben prepararse para una nueva clase de exploits impulsados por la IA. 'Los servidores MCP han llegado para quedarse, así que preparemos nuestras herramientas', afirmaba la publicación del blog.