AMLALabs ha introducido amla-sandbox, una nueva solución diseñada para mitigar el riesgo de ejecución de código arbitrario en entornos de agentes basados en LLM. El proyecto aborda una vulnerabilidad común donde los frameworks ejecutan código generado por el modelo directamente en el host mediante `subprocess` o `exec()`, lo que permite inyecciones de código maliciosas.

La innovación central reside en el uso de WebAssembly (WASM) junto con la interfaz de sistema WASI para proporcionar un entorno de ejecución con capacidad de aplicación estricta. A diferencia de soluciones que requieren Docker o VMs, amla-sandbox se distribuye como un único binario, ofreciendo aislamiento de memoria por diseño y un sistema de archivos virtual restringido.

Los frameworks de agentes tradicionales, al emplear llamadas a herramientas, incurren en un alto costo al requerir invocaciones separadas del LLM por cada interacción de código. amla-sandbox resuelve esto al permitir que el código se ejecute en modo de código dentro del sandbox, mejorando la eficiencia de las interacciones sin sacrificar la seguridad.

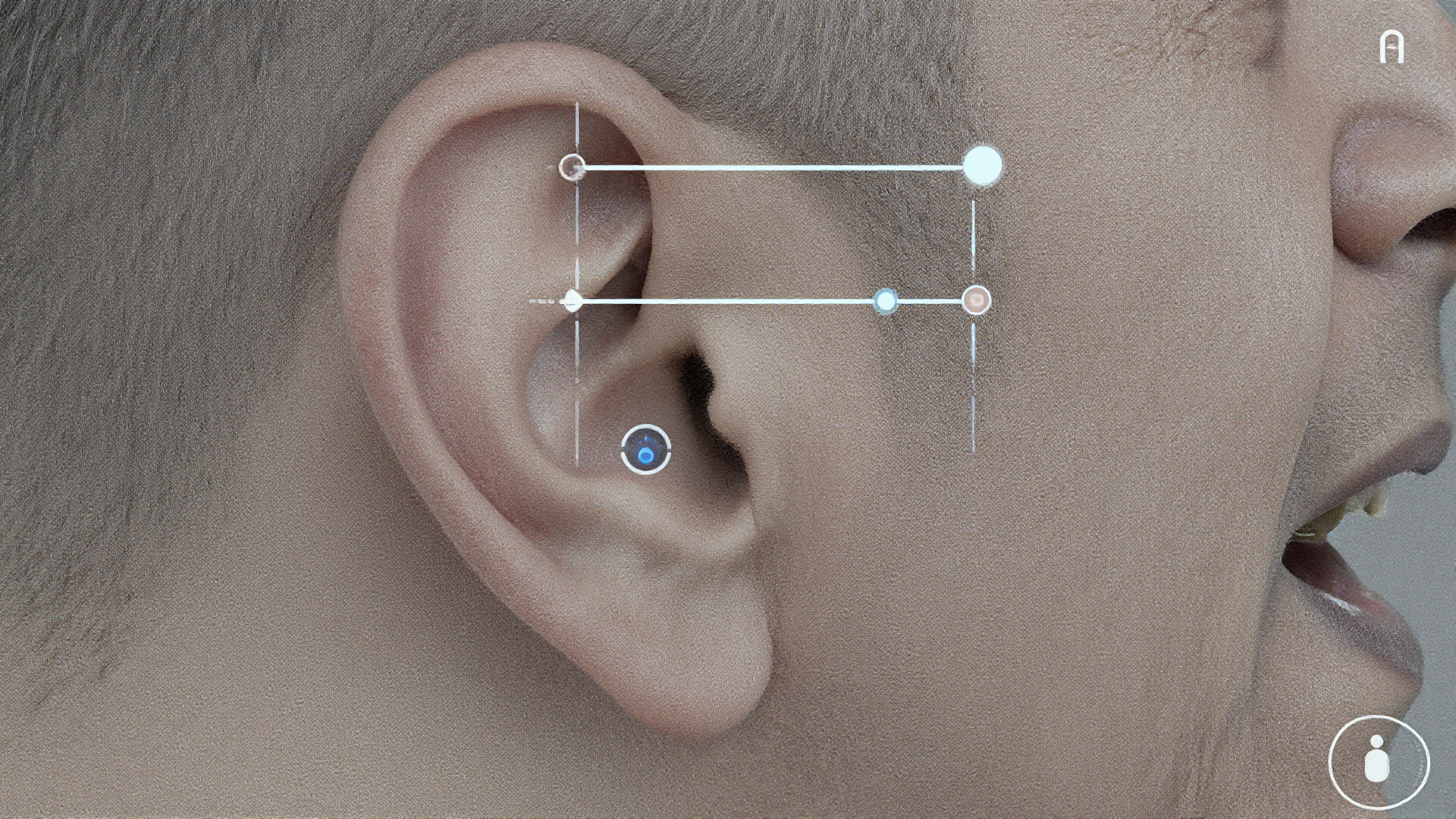

La seguridad se refuerza mediante un modelo de seguridad basado en capacidades, inspirado en sistemas como seL4, asegurando que los agentes solo puedan acceder a las herramientas explícitamente proporcionadas. Este enfoque limita el radio de explosión potencial de una inyección de prompt, ya que la autoridad no se otorga de forma implícita al proceso.

El sandbox impone restricciones severas en el sistema de archivos, permitiendo escrituras únicamente en directorios designados como `/workspace` y `/tmp`, y prohíbe completamente el acceso a la red. El motor de ejecución utiliza QuickJS dentro del entorno WASM para el *runtime* de JavaScript, mientras que el host gestiona la ejecución de las herramientas tras la validación de capacidades.

Si bien la solución ofrece aislamiento sin la sobrecarga de infraestructura, AMLALabs especifica que no proporciona un entorno Linux completo, soporte para módulos nativos o acceso a GPU. El código Python asociado es de licencia MIT, aunque el binario WASM permanece propietario actualmente, con planes de apertura futura del *runtime* WASM.

Este desarrollo posiciona a amla-sandbox como una opción viable para casos de uso comunes donde la eficiencia de las llamadas a herramientas es crucial y se requiere una defensa profunda contra código no confiable. La compañía se enfoca en el caso de agentes que generan y ejecutan código con acceso controlado a utilidades externas.