La Agencia de Ciberseguridad e Infraestructura de Seguridad de Estados Unidos (CISA) emitió una advertencia general el jueves dirigida a empresas de todo el mundo. El aviso surgió después de que hackers pro-iraníes comprometieran los sistemas de gestión de dispositivos de la empresa tecnológica médica Stryker. La agencia confirmó que los atacantes usaron el acceso a la red de Windows para manipular los sistemas de extremo, causando interrupciones globales en las operaciones de la compañía.

Entre las recomendaciones técnicas, CISA sugirió que los administradores de red aseguren que ciertas cuentas de usuario tengan permisos restringidos para cambios de alto impacto. Específicamente, los cambios sensibles como el borrado remoto de dispositivos deben requerir la aprobación de un segundo administrador para su ejecución. Esta medida busca prevenir el uso indebido de sistemas como Microsoft Intune, que Stryker utilizaba para gestionar a sus empleados.

Stryker confirmó oficialmente el 11 de marzo que había sufrido una intrusión cibernética en sus redes internas. La compañía informó que experimentaba una interrupción global de su red, aunque los dispositivos médicos en sí continuaban operativos en los hospitales. Sin embargo, los sistemas de suministro, pedidos y envío permanecieron sin conexión mientras se trabajaba en la contención del ataque.

Los informes indican que los ciberdelincuentes no desplegaron malware ni ransomware para obtener el acceso inicial. En su lugar, abusaron de su entrada a los sistemas internos para utilizar los paneles de control de Intune y eliminar datos remotamente. Esto afectó a decenas de miles de dispositivos de empleados, que incluían teléfonos y computadoras personales conectados a la red corporativa.

Aunque la empresa dijo haber contenido el ciberataque, no proporcionó un cronograma específico para la recuperación total de sus sistemas. La falta de un plazo claro genera incertidumbre sobre cuándo se restablecerán completamente las operaciones de logística y distribución. Stryker no respondió a la solicitud de comentarios de TechCrunch el miércoles.

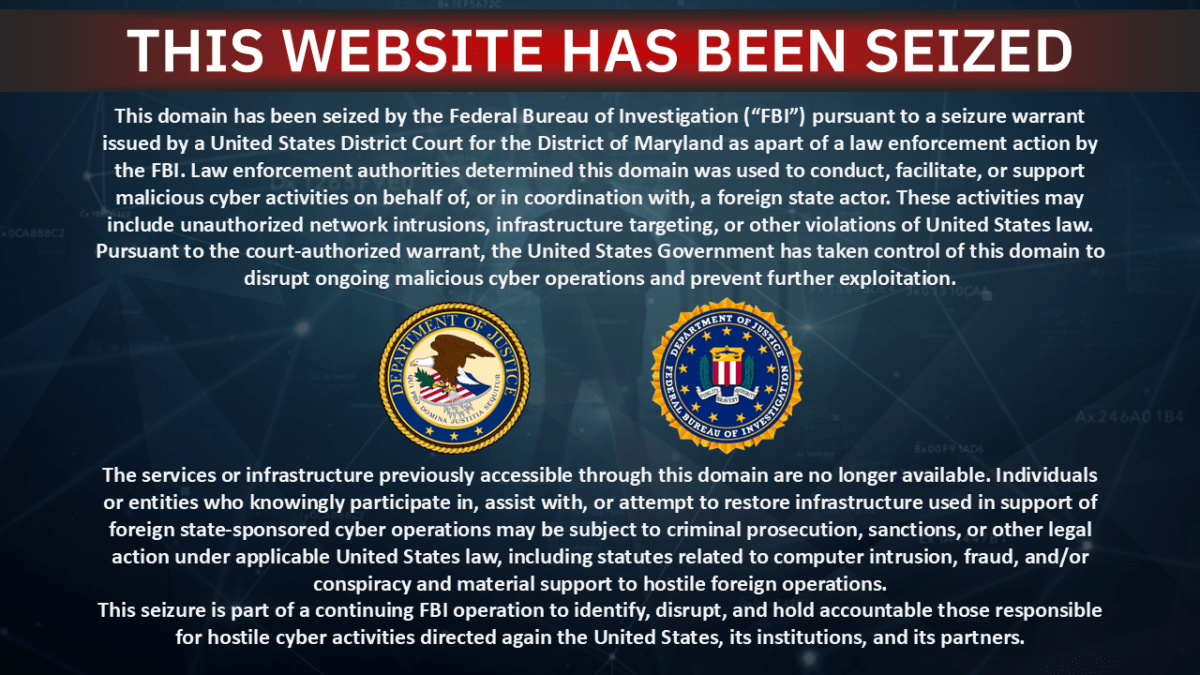

Un grupo de hacktivistas pro-iraníes conocido como Handala se atribuyó la responsabilidad del ataque la semana pasada. Los miembros del grupo declararon que la acción fue una retaliación por el asesinato de civiles en un ataque aéreo en Irán. No obstante, el FBI intervino y secuestró el sitio web del grupo Handala el miércoles, según reportó TechCrunch.

Los atacantes afirmaron haber robado grandes cantidades de información de la red de la compañía, pero no presentaron pruebas inmediatas de esa afirmación. Esta falta de evidencia dificulta determinar la magnitud exacta de la fuga de datos potencial que podría haber ocurrido durante la brecha. La naturaleza del robo de datos sigue siendo un punto de incertidumbre para los analistas de seguridad.

Este incidente representa una amenaza distinta a los ataques de ransomware tradicionales que buscan extorsión financiera directa. La capacidad de borrar dispositivos remotamente puede paralizar empresas más rápido que el cifrado de archivos, afectando la continuidad operativa. Los administradores de TI deben revisar urgentemente sus propias configuraciones de gestión de endpoints para evitar riesgos similares.

La advertencia de la CISA llega en un momento donde la gestión centralizada de dispositivos se ha vuelto crítica para el trabajo híbrido moderno. Las empresas que utilizan herramientas de gestión de flotas de dispositivos deben auditar inmediatamente los niveles de acceso de sus administradores. La seguridad de estos sistemas es ahora un enfoque prioritario para la protección de la infraestructura corporativa.

La recuperación de Stryker continúa mientras la industria tecnológica observa cómo evoluciona este vector de ataque específico. Es probable que se intensifiquen las auditorías de seguridad en los sistemas de gestión de endpoints a nivel global en las próximas semanas. Las organizaciones deben prepararse para enfrentar amenazas que explotan la confianza en las herramientas de administración legítima.