在 RE//verse 2026 大会上,安全研究员 Markus Gaasedelen 公开展示了针对 Xbox One 的 Bliss 漏洞利用技术。该漏洞通过电压干扰手段,打破了微软此前宣称的硬件安全防线。这一突破标志着自 2013 年以来坚不可摧的 Xbox One 生态终于被攻破。根据 Tom's Hardware 的报道,该事件发生在七年后,微软工程师仍坚称其安全性。这种攻击方式揭示了现代游戏主机硬件安全架构中存在的深层隐患,引发了广泛关注。

与 Xbox 360 时代的复位漏洞不同,Bliss 采用了电压故障黑客技术。Gaasedelen 无法直接观测主机内部,因此开发了新的硬件探测工具。他利用两次精确的电压干扰,成功绕过 ARM Cortex 内存保护设定循环。这种技术允许攻击者在系统启动的关键时刻注入恶意代码。针对 Xbox One 的电压故障攻击需要极高的硬件操作精度,无法被传统软件防御拦截,且需精确控制电压轨的瞬时崩溃。

攻击者瞄准了头读取期间的 Memcpy 操作,从而跳转到攻击者控制的数据。这种硬件层面的攻击针对的是硅基启动 ROM,因此无法通过软件更新修复。微软工程师曾坚称 Xbox One 是其最安全的产品,但 Bliss 证明了这一结论存在漏洞。Gaasedelen 指出,这类似于对物理芯片的直接篡改,属于不可修补的漏洞,需硬件层面解决。攻击者成功实现了在启动 ROM 层面的完全控制。

这款主机自发布以来一直保持着类似铁幕的安全状态。过去七年中,微软工程师多次强调其安全性,然而新的演示揭示了潜在风险。这与 Xbox 360 曾经遭遇的复位漏洞黑客攻击形成了鲜明对比。2013 年某种形式的铁幕降临在 Xbox 生态系统的安全之上,但并未持续至今。Gaasedelen 在介绍中回顾了当年的安全承诺与现状,这一对比突显了硬件安全防御的持久性难题。

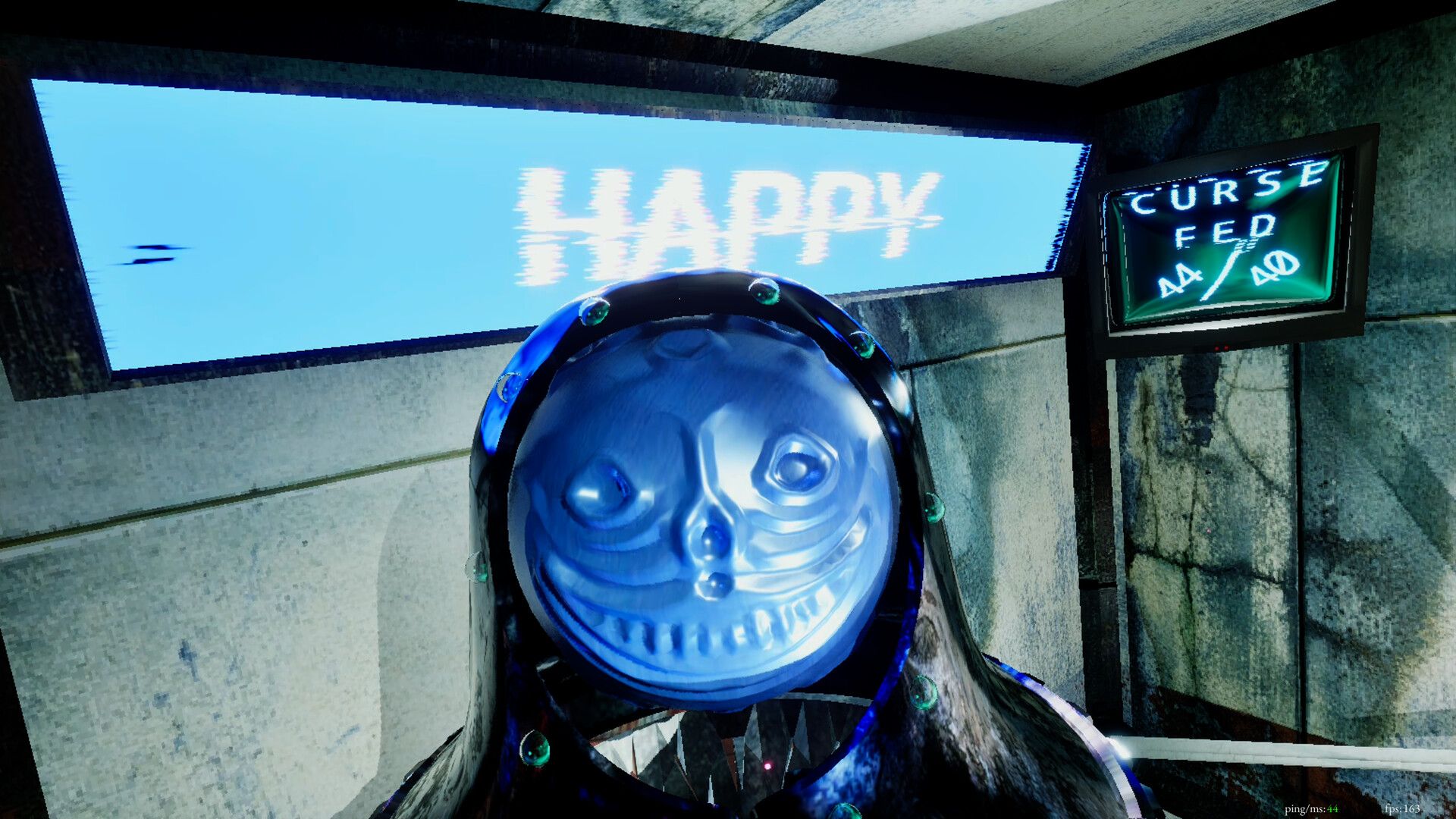

Bliss 漏洞允许完全控制控制台,包括访问安全处理器。这意味着游戏、固件等数据可以被解密,未签名代码可在所有层级加载。数字档案管理员将获得对 Xbox One 固件和操作系统的新访问权限。该漏洞使得对游戏库的长期保存成为可能,有助于文化存档工作。未来模拟器的突破可能得益于这一技术进展,该技术为逆向工程提供了新的可能性。

此次突破可能带来后续的模拟器技术进展,有助于游戏保存。不过,PC 用户对于模拟 Xbox One 的兴趣可能有限,因为现有库质量已被 PC 平台超越。自动化精确电气干扰的 Bliss 类似调制芯片有望随之出现。这意味着未来可能有第三方硬件工具支持此类操作,改变用户购买习惯。技术门槛的降低可能加速此类工具的普及,尽管商业价值有限,但技术意义深远。

此事件提醒硬件安全并非绝对,物理层面的电压攻击仍构成威胁。安全社区需要关注此类无补丁漏洞对长期设备维护的影响。微软可能需要重新评估其硬件安全架构以应对未来的挑战。此类攻击证明了软件防御无法完全弥补硬件设计的缺陷,需从源头改进。行业需重视物理攻击向量对系统完整性的潜在破坏,安全厂商必须更新测试标准以涵盖此类风险。

随着技术细节的公开,后续开发可能会围绕此漏洞展开。行业观察者将密切关注微软对此安全事件的官方回应。未来或许会出现专门用于保护此类硬件的安全芯片更新方案。该事件也凸显了经典游戏主机在收藏界的重要性及安全性研究的必要性。技术透明度的提高将促进更安全的硬件设计标准,未来的安全研究将更加注重物理层面的防御机制。