俄罗斯 APT28 黑客组织利用 Zimbra 协作套件中的高危漏洞,针对乌克兰政府实体发动了网络攻击。这项安全缺陷被追踪为 CVE-2025-66376,早在 10 月初已经发布补丁,但修复工作尚未完成。美国网络安全基础设施安全局确认该漏洞正在野外被积极利用,且与俄罗斯军事情报部门有关,威胁等级较高。

该漏洞属于存储型跨站脚本攻击,允许未经身份验证的攻击者执行远程代码。恶意脚本可以完全控制 Zimbra 服务器并接管目标用户的电子邮件账户。研究人员指出,攻击者无需恶意附件即可实施入侵,这增加了检测难度,传统防护难以识别此类无文件攻击。

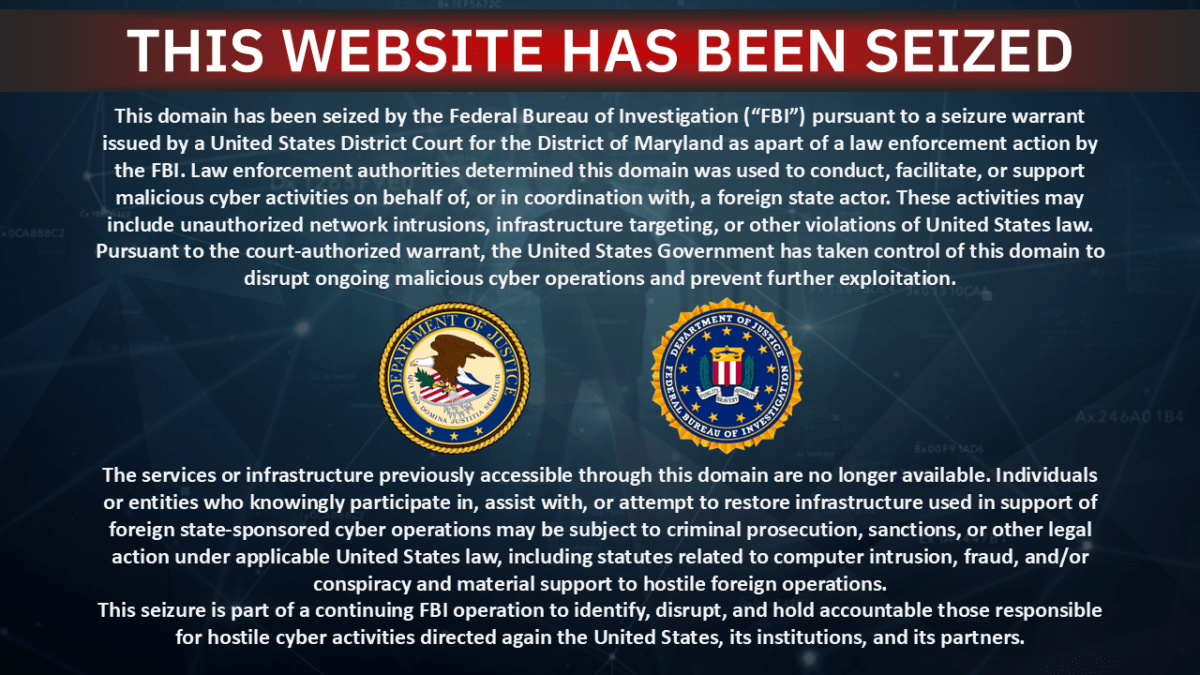

美国网络安全机构已将此漏洞列入已知被利用的漏洞目录,并采取了紧急行动。根据指令,联邦民用行政部门必须在二周内完成修补工作,否则将面临合规风险。这一措施基于 2021 年发布的绑定操作指令,旨在保护关键基础设施安全,防止大规模入侵。

Seqrite Labs 研究人员在美国机构行动前一天报告了该漏洞的利用情况,提供了关键情报。攻击活动被命名为幽灵邮件行动,主要针对乌克兰国家水文局,属于关键基础设施实体。网络钓鱼邮件不包含任何可疑链接或宏,仅通过 HTML 正文传递恶意代码,极具隐蔽性,难以被邮件过滤器拦截。

APT28 发送的恶意消息包含经过混淆的 JavaScript 负载,规避了常规扫描。当受害者在易受攻击的 Zimbra Webmail 会话中打开邮件时,脚本便会执行。该脚本会静默运行并开始收集凭据和会话令牌,避免引起用户注意,确保长期潜伏,持续窃取信息。

攻击者窃取两因素认证代码、浏览器保存的密码及邮件箱内容,数据价值极高。数据会回流过去 90 天的所有邮件记录,包含敏感信息,足以支持长期情报分析。所有数据通过 DNS 和 HTTPS 通道被外泄,难以被传统防火墙拦截,增加了追踪难度,攻击者难以被定位。

Zimbra 安全缺陷经常成为攻击目标,包括俄罗斯国家赞助的威胁组织,历史问题频发。2023 年二 月,俄罗斯 Winter Vivern 网络间谍组织曾利用另一种反射型 XSS 漏洞。该漏洞被用来入侵 7000 台易受攻击的电子邮件服务器,影响范围广泛,波及多国,暴露了供应链风险。

Zimbra 是广泛流行的电子邮件和协作软件套件,被全球一亿用户采用,市场占比高。数百个政府机构和数千家公司都在使用这套软件,构成了重要资产,安全风险不容忽视。恶意软件正在变得更加智能,能够检测沙箱并隐藏踪迹,威胁日益严峻,需要持续更新防护策略。

安全专家建议组织尽快应用安全更新以缓解风险,防止进一步损失,避免数据泄露。未来需要关注针对企业软件的持续利用趋势,加强防御体系,构建纵深防御。政府机构和企业需加强邮件系统的监控能力,应对新型网络威胁,确保业务连续性,维护国家安全。

业界观察人士认为,此次事件凸显了开源软件供应链安全的重要性,需加强审计。后续可能发现更多利用该漏洞的攻击案例,相关组织应保持警惕。安全更新必须及时部署,以减少潜在的攻击面,保障用户信息不被窃取。